INFORMATIQUE Histoire

Article modifié le

La naissance des réseaux

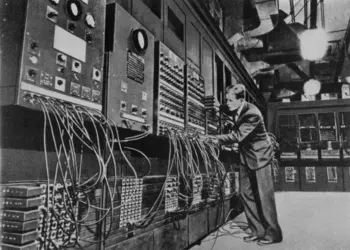

De son côté, l'autre informatique, la « grande », a poursuivi son évolution propre. Les architectures et les structures (machines et organisations) sont désormais caractéristiques de la « troisième génération », c'est-à-dire très centralisées, dans des environnements de « grands sites », avec des capacités de stockage accrues et des procédures de gestion relativement lourdes. Les types d'applications se multiplient, ainsi que les exigences d'accès aux ressources informatiques. Les unités de mémoire de masse prolifèrent. On produit des tonnes de papier. L'asphyxie menace les centres informatiques, car les performances des moyens d'entrée de l'information brute et des moyens de sortie de l'information traitée ne suivent pas les gains de performance des unités centrales.

Dès le milieu des années 1970, de nouvelles méthodes d'accès sont mises au point qui permettent aux utilisateurs de dialoguer directement et à distance avec l'ordinateur central. De nouveaux appareils prennent place dans les bureaux, dans les ateliers et derrière les comptoirs : les terminaux. Certains servent simplement d'intermédiaire pour les opérations d'entrée (par le clavier) et de sortie (par l'écran), ce sont des terminaux dits « idiots » (dumb terminals). Mais déjà, avec le développement des microprocesseurs, des terminaux dits « intelligents » apparaissent ; ils offrent quelques possibilités de traitement local et annoncent la future et proche décentralisation de la puissance de traitement, aujourd'hui clé de voûte des structures informatiques. L'intégration des terminaux constitue une des composantes de ce qu'il est convenu d'appeler la « quatrième génération » des systèmes informatiques. Il en résulte une plus grande autonomie des utilisateurs pour lesquels on invente le concept de « machine virtuelle » : à un instant donné, une partie des ressources de l'ordinateur central est réservée à l'utilisateur qui, de son terminal, « voit » ainsi l'équivalent d'une machine qui lui serait exclusivement affectée. Les conséquences de cette nouvelle approche sont multiples. D'abord, on observe un accroissement considérable du trafic ; ensuite, les types d'applications se multiplient ; enfin, chacun bénéficie d'un accès direct à l'unité centrale.

On se trouve déjà en présence d'un réseau, dont la topologie est en premier lieu celle d'une étoile. Il faut alors d'urgence imposer un ordre, matérialisé par des procédures de plus en plus strictes de régulation et de contrôle. Le système qui semblait s'être un temps démocratisé par la multiplication des moyens d'accès à l'information génère ses propres contraintes. Accès réservés, identificateurs, mots de passe, zones protégées, etc., sont les obsessions d'un nouvel acteur, l'administrateur du système, investi d'un nouveau pouvoir, le contrôle, pour des motifs d'efficacité, des activités de chaque utilisateur, et chargé d'une nouvelle responsabilité, la surveillance de l'intégrité des données et des procédures de l'entreprise. Car, avec les nouvelles méthodes d'accès, et en dépit des systèmes de sécurité, les curieux, les malins et les espions commencent à s'infiltrer dans les fichiers de données de l'entreprise. C'est l'époque où I.B.M. lance son concept d'architecture centralisée de réseau, SNA (System Network Architecture), où se dessine le schéma général des grands réseaux construits autour d'un ordinateur central puissant (host) qui communique avec une myriade de terminaux par l'intermédiaire d'un « frontal » et d'un certain nombre d'ordinateurs spécialisés, les contrôleurs de communication. Le frontal et les contrôleurs ont pour[...]

La suite de cet article est accessible aux abonnés

- Des contenus variés, complets et fiables

- Accessible sur tous les écrans

- Pas de publicité

Déjà abonné ? Se connecter

Écrit par

- Pierre GOUJON : mathématicien

Classification

Média

Autres références

-

PHYSIQUE - Physique et informatique

- Écrit par Claude ROIESNEL

- 6 760 mots

La révolution informatique est de nature technologique. Les physiciens sont associés à toutes les étapes de son développement. Les technologies incorporées dans les premiers ordinateurs avaient été inventées pour les besoins de la recherche en physique nucléaire. Le convertisseur analogue-digital,...

-

AFFICHE

- Écrit par Michel WLASSIKOFF

- 6 818 mots

- 12 médias

Dansles années 1990, l'affiche est de plus en plus souvent conçue sur écran, la publication assistée par ordinateur (P.A.O.) permettant l'association des textes et des images. La mise au point du langage Postscript conduit à la création de caractères haute résolution et le dessin de lettres connaît... -

AIKEN HOWARD HATHAWAY (1900-1973)

- Écrit par Bernard PIRE

- 506 mots

L’Américain Howard Aiken fut un des pionniers de l'informatique, concepteur de l'IBM Automatic Sequence Controlled Calculator (ASCC) encore appelé Harvard Mark I.

Après avoir suivi les cours d'une école technique tout en travaillant la nuit, Howard Hathaway Aiken, né le 9 mars 1900 à...

-

ALGORITHME

- Écrit par Thomas SEILLER et Alberto NAIBO

- 5 919 mots

- 4 médias

La notion d’algorithme a envahi nos discours et nos pratiques, en raison surtout de la diffusion massive d’applications informatiques dédiées à l’exécution automatisée de certaines tâches, ou à la résolution de certains problèmes. On trouve en effet les algorithmes non seulement dans de nombreux domaines...

-

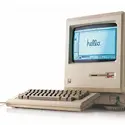

APPLE

- Écrit par Pierre MOUNIER-KUHN

- 2 548 mots

- 2 médias

Archétype des start-up de la Silicon Valley, la société américaine Apple, fondée en 1976, a gagné fortune et célébrité par ses innovations de rupture, de l’ordinateur Macintosh au téléphone portable iPhone et à la tablette numérique iPad. Associée au talent visionnaire de son président historique,...

- Afficher les 148 références

Voir aussi

- CALCULATEURS

- MICRO-ORDINATEUR

- RÉSEAUX LOCAUX, informatique

- SERVEUR, informatique

- NUMÉRIQUES CALCULATEURS

- IBM (International Business Machines Corporation)

- PÉRIPHÉRIQUES, informatique

- INFORMATION, informatique et télécommunications

- NTIC (nouvelles technologies de l'information et de la communication)

- MINI-ORDINATEUR

- MATÉRIEL, informatique

- CLIENT-SERVEUR, informatique

- PC (personal computer)

- TECHNIQUES HISTOIRE DES, XXe et XXIe s.

- TERMINAL, informatique et télécommunications

- ARCHITECTURE, informatique

- UNITÉ CENTRALE