RÉSEAUX INFORMATIQUES

Article modifié le

Les réseaux locaux et leur évolution

Dans les années 1980, les entreprises ont commencé à mettre en œuvre des réseaux d'entreprise, pour répondre à leurs besoins en informatique distribuée. Un réseau d'entreprise est constitué par plusieurs réseaux (locaux ou grande distance) interconnectés. Dans un réseau local, les distances couvertes sont courtes (de quelques centaines de mètres à quelques kilomètres) et les débits élevés (plusieurs centaines, voire des milliers de mégabits par seconde). L'implantation des réseaux locaux dans des environnements privés explique la prolifération d'équipements et de solutions qui cohabitent au sein d'un réseau d'entreprise.

L' architecture d'un réseau local se caractérise par sa structure topologique et sa façon de partager les ressources. Dans tous les cas, un réseau local utilise un support de transmission unique, tel qu'il n'existe qu'un seul chemin entre deux équipements du réseau. Il est donc inutile de mettre en œuvre des mécanismes de routage puisque l'unique chemin du réseau local dessert toutes les machines. Par ailleurs, à chaque instant, un seul message peut transiter sur le support. Il est donc nécessaire de définir les règles d'accès au support de transmission. Différentes méthodes d'accès existent pour définir comment partager le support entre les utilisateurs ; l'accès au support peut être contrôlé ou non.

Méthodes d'accès à un réseau local ou niveau MAC

Les réseaux locaux définissent des méthodes d'accès au support de transmission, encore appelées niveau MAC (medium access control). Deux types de méthodes d'accès sont utilisés : l'accès aléatoire et l'accès déterministe.

Dans les méthodes d'accès aléatoire, les machines – ou stations –, avant d'émettre un message, se mettent à l'écoute du support (ou canal) afin de détecter une transmission en cours. Du fait des délais de propagation, une collision peut se produire entre des messages émis par plusieurs stations, même si chaque station a écouté au préalable et n'a pas détecté d'émission. La méthode d'accès aléatoire la plus connue est celle du réseau Ethernet, appelée CSMA/CD (Carrier Sense Multiple Access/Collision Detection). La durée d'une collision y est minimale, mais le temps nécessaire pour émettre un message ne peut pas être garanti. Dès qu'une collision est détectée par toutes les stations émettrices, la transmission en cours est interrompue. Les retransmissions sont effectuées après un délai aléatoire qui dépend, entre autres, du nombre de tentatives de chaque station. Après seize tentatives infructueuses, la station abandonne l'émission. L'intérêt de CSMA/CD est sa très grande simplicité de mise en œuvre. De plus, elle s'est adaptée à des débits de plus en plus élevés et à des configurations physiques et logiques multiples.

Les méthodes d'accès déterministe utilisent un jeton qui alloue successivement le droit d'émission à toutes les stations. Les jetons sont des messages spécifiques qui circulent de manière déterminée entre les stations. Une station qui reçoit et reconnaît le jeton peut alors accéder au support. Elle passe aussitôt le jeton à la station suivante si elle n'a rien à émettre ou dès qu'elle a terminé son émission. Chaque station doit donc être en mesure de gérer la réception et le passage du jeton. L'intérêt des méthodes à jetons est de garantir à chaque station un droit d'émission périodique et une absence de collision. Elles nécessitent une gestion spécifique et une surveillance complexe de la circulation des jetons (détection de perte et stratégies de régénération du jeton). Si ces techniques permettent la mise en œuvre d'applications à contraintes temporelles, elles n'ont pas su évoluer vers des débits plus élevés, en raison de leur complexité.

Topologies physique et logique d'un réseau local

On appelle topologie physique d'un réseau local, ou câblage, la façon dont les équipements sont effectivement raccordés entre eux, alors que la topologie logique caractérise la manière dont ils se partagent le support de transmission, selon la méthode d'accès utilisée et implantée dans la carte réseau. Les topologies les plus employées sont les topologies en bus, en anneau ou en étoile (fig. 5, 6 et 7).

La topologie en étoile est la topologie physique la plus employée, car elle convient aussi bien aux topologies logiques en bus qu'à celles en anneau. En effet, selon la manière dont circulent les données, l'étoile peut simuler soit un bus logique, soit un anneau logique. Dans le premier cas, les données se propagent sur toutes les branches pour simuler la propagation sur un câble unique, et des collisions peuvent survenir entre messages émis simultanément. Dans le second cas, le signal est véhiculé, depuis un répartiteur central, sur une branche de l'étoile et revient au répartiteur avant de passer dans la branche suivante, dans le sens de circulation de l'anneau. Il ne peut donc y avoir de collision entre messages avec cette seconde méthode de propagation.

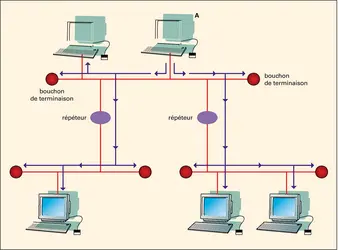

Dans la topologie logique en bus des réseaux de la famille Ethernet, tous les équipements sont reliés à un support physique de type bidirectionnel qui diffuse l'information : lorsqu'une station émet, toutes les autres reçoivent. Les messages transmis sont éliminés par les extrémités du support. Les supports utilisés ont une portée limitée et des répéteurs sont mis en œuvre quand les distances limites sont atteintes.

Dans la topologie logique en anneau des réseaux de la famille Token Ring, le support utilisé est de type unidirectionnel, l'information circulant toujours dans le même sens. Cette topologie se prête également à la diffusion des messages, puisque l'information fait le tour de l'anneau. Le message est supprimé par l'émetteur quand il y revient.

Concentrateurs et commutateurs dans un réseau local

Ethernet a été initialement conçu pour fonctionner sur des câbles coaxiaux à un débit de 10 Mbit/s. Il est devenu le réseau local le plus répandu dès que les fils de téléphone ordinaires ont été utilisés comme support physique à la place des coaxiaux. Il fallut alors mettre en place des concentrateurs (hubs), qui rassemblent en un seul point tous les raccordements et utilisent une topologie physique en étoile pour relier les différentes stations entre elles. Un concentrateur possède un nombre fixe de ports, chaque port servant à connecter une station. Le concentrateur répète instantanément sur tous ses ports le message qu'il reçoit sur l'un d'eux. Deux messages émis simultanément sur deux ports différents peuvent donc être en collision.

Depuis les années 1990, les commutateurs (switches) remplacent progressivement les concentrateurs. La communication s'établit d'un port à l'autre à travers le commutateur (communication point à point) (fig. 8). De ce fait, la diffusion générale (broadcast) dans un commutateur n'est donc plus une fonction automatiquement assurée. Un port du commutateur est dédié soit à une seule station, soit à un ensemble de stations. Dans le premier cas, il n'y a plus de collisions possibles entre les messages des différentes stations ; dans le second cas, toutes les stations, connectées au même port du commutateur et toujours reliées entre elles par des concentrateurs, peuvent subir des collisions entre messages. Les topologies logiques sont alors mixtes : en étoile pour toutes les stations directement connectées au commutateur, en bus pour celles qui sont reliées via un concentrateur au même port du commutateur.

Fast Ethernet et Gigabit Ethernet

Fast Ethernet, une version à 100 Mbit/s compatible avec les réseaux à 10 Mbit/s, est maintenant largement diffusée. Gigabit Ethernet, une version à 1 Gbit/s (1 000 Mbit/s) se répand de plus en plus. Les équipements Gigabit combinent généralement des ports à 10 et 100 Mbit/s avec une ou plusieurs connexions sur des fibres optiques à 1 Gbit/s. Gigabit Ethernet s'est développé dans les environnements commutés et possède deux modes de fonctionnement : les modes duplex intégral et semi-duplex.

Le duplex intégral permet à une station d'émettre et de recevoir simultanément des données, chaque station utilisant une voie pour chaque sens de communication.

Le semi-duplex est employé lorsque les stations sont raccordées par un concentrateur. Des collisions entre trames émises simultanément par différentes stations peuvent alors se produire. À cause du débit employé, le temps d'émission d'une trame est très faible. Des fonctionnalités supplémentaires ont été apportées dans la méthode d'accès par rapport à la version initiale de CSMA/CD : l'extension de trame et le mode rafale. La première consiste à porter la longueur minimale de la trame à 512 octets (au lieu de 64 octets dans l'Ethernet classique). La seconde permet à un émetteur d'envoyer en une seule fois plusieurs trames consécutives.

Réseaux locaux virtuels

L'introduction des commutateurs dans un réseau local a permis de construire, au sein d'un réseau d'entreprise, des réseaux logiquement indépendants les uns des autres. Ces réseaux logiques sont définis en fonction des centres d'intérêt de leurs utilisateurs et non en fonction de la situation géographique des stations au sein de l'entreprise. Ainsi, une communauté d'utilisateurs réunis par des centres d'intérêt communs sont regroupés au sein d'un même réseau logique ; on parle alors de réseau virtuel ou VLAN (virtual LAN). Un réseau virtuel regroupe donc un ensemble d'usagers répartis dans toute l'entreprise, comme s'ils appartenaient au même réseau local ; un même usager, quant à lui, peut appartenir à plusieurs réseaux virtuels. Les échanges à l'intérieur d'un VLAN sont sécurisés et les communications entre VLAN sont contrôlées. Par exemple, le réseau virtuel réservé à la direction de l'entreprise fournit à l'équipe directoriale un espace de communication sécurisé. Le réseau de l'équipe directoriale est logiquement distinct du réseau virtuel affecté aux services de production, même si les machines des deux services sont reliées aux mêmes commutateurs.

On distingue trois niveaux de VLAN selon la proximité géographique des utilisateurs du réseau virtuel et la manière dont les différentes stations appartenant au VLAN sont identifiées. Le niveau 1 relie des machines connectées au même port du commutateur ; le niveau 2 définit les machines d'un VLAN en fonction de leurs adresses MAC et le niveau 3 regroupe les machines en fonction de leurs adresses IP. Avec les VLAN de niveaux 2 et 3, les machines peuvent appartenir à plusieurs VLAN ; le commutateur contient une table de correspondance entre les VLAN et la liste des adresses associées. L'identification du VLAN utilisé est contenue dans un champ supplémentaire de la trame émise par la station.

Accédez à l'intégralité de nos articles

- Des contenus variés, complets et fiables

- Accessible sur tous les écrans

- Pas de publicité

Déjà abonné ? Se connecter

Écrit par

- Danièle DROMARD : maître de conférences à l'université de Paris-VI-Pierre-et-Marie-Curie, ingénieur de l'École polytechnique féminine, docteur-ingénieur

- Dominique SERET : professeur des Universités, responsable du centre de recherche en informatique de l'université de Paris-V-René-Descartes

Classification

Médias

Autres références

-

CLOUD COMPUTING ou INFORMATIQUE DANS LES NUAGES

- Écrit par François PÊCHEUX

- 3 425 mots

- 3 médias

...virus. Ce serveur est sous le contrôle direct du prestataire de cloud. Ce dernier propose un ensemble de services que le client peut utiliser à distance, en général via Internet ou des réseaux privés, après une nécessaire étape d'authentification. L'amélioration de la bande passante (débit des données... -

CRYPTOLOGIE

- Écrit par Jacques STERN

- 5 771 mots

- 3 médias

-

CYBERCRIMINALITÉ

- Écrit par Olivier PALLUAULT

- 2 561 mots

...d'œuvres audiovisuelles ou de logiciels notamment via l'échange direct entre internautes à partir des serveurs P2P (peer to peer). Dans le second cas, les réseaux informatiques et informationnels sont non seulement le vecteur mais aussi la cible du délit à travers des techniques d'intrusion visant le... -

DÉVELOPPEMENT DU RÉSEAU INTERNET

- Écrit par Pierre MOUNIER-KUHN

- 284 mots

Au cours des années 1960, l'Advanced Research Projects Agency (A.R.P.A.), l'agence de recherche du ministère américain de la Défense, avait piloté et financé le développement d'un réseau de communications, Arpanet, reliant les ordinateurs des divers laboratoires universitaires...

- Afficher les 20 références

Voir aussi

- CODAGE

- MESSAGE

- LIGNES DE TRANSMISSION

- REDONDANCE, information

- RÉSEAUX LOCAUX, informatique

- SERVEUR, informatique

- TRANSMISSION, télécommunications

- ADRESSE, informatique

- NUMÉRIS, télécommunications

- FRANCE TÉLÉCOM

- RÉSEAU TÉLÉPHONIQUE

- INFORMATION, informatique et télécommunications

- MULTIMÉDIA

- MESSAGERIE & COURRIER ÉLECTRONIQUE

- DES (Data Encryption Standard) CODE

- SÉCURITÉ, informatique

- WEB ou WORLD WIDE WEB

- TCP (transport control protocol)

- IP (Internet protocol)

- RFC (request for comment)

- UDP (user datagram protocol)

- ADRESSE IP (Internet Protocol)

- DNS (Domain Name Server)

- E-MAIL ou COURRIEL

- URL (Uniform Resource Locator)

- CONFIDENTIALITÉ, informatique

- FTP (File Transfer Protocol)

- CHIFFREMENT, cryptologie

- DÉCHIFFREMENT, cryptologie

- CLÉ, cryptologie

- CLÉ PUBLIQUE, cryptologie

- SIGNATURE ÉLECTRONIQUE

- ISO (International Standards Organization)

- SECTEUR D'ACTIVITÉ ÉCONOMIQUE

- NTIC (nouvelles technologies de l'information et de la communication)

- ART (Autorité de régulation des télécommunications)

- UMTS (Universal Mobile Telecommunications System)

- GSM (Global System for Mobile Communications)

- GPRS (General Packet Radio Service)

- ADSL (asymmetric digital subscriber line)

- OPÉRATEUR, télécommunications

- BOUCLE LOCALE, télécommunications

- MULTIPLEXAGE

- SYSTÈMES D'INFORMATION SÉCURITÉ DES

- AUTHENTIFICATION ou IDENTIFICATION, sécurité informatique

- PARE-FEU ou FIREWALL, sécurité informatique

- FILTRAGE, sécurité informatique

- ROUTEUR FILTRANT

- RÉSEAUX PRIVÉS VIRTUELS, informatique

- ICANN (Internet Corporation for Assigned Names and Numbers)

- WIFI (Wireless Fidelity)

- PORT, informatique

- TRAME, télécommunications

- CONCENTRATEUR, télécommunications

- RÉSEAUX LOCAUX VIRTUELS, informatique

- RÉSEAUX SANS FIL, télécommunications

- BLUETOOTH

- WIMAX (Worldwide Interoperability for Microwave Access)

- CCITT (Comité consultatif international télégraphique et téléphonique)

- ASYNCHRONE TRANSMISSION

- TÉLÉPHONE

- TÉLÉINFORMATIQUE

- POSTES TÉLÉPHONIQUES

- COMMUTATION, télécommunications

- ARPANET

- SMTP (Simple Mail Transfer Protocol)

- DÉGROUPAGE, télécommunications

- SSL (secure socket layer)

- HTTP (hypertext transfer protocol)

- NUMÉRISATION

- NUMÉRIQUE TRANSMISSION

- FRANCE, économie

- TÉLÉMATIQUE

- TERMINAL, informatique et télécommunications

- MINITEL

- ARCHITECTURE, informatique

- VIDÉOTEX

- RÉSEAU, télécommunications

- CÂBLE, télécommunications

- RÉPÉTEUR, télécommunications

- RNIS (réseau numérique à intégration de services)

- NORMALISATION

- PROTOCOLE, informatique

- INTRANET

- INTERCONNEXION DES SYSTÈMES OUVERTS (ISO) ou OSI (Open Systems Interconnection)

- ROUTAGE, télécommunications

- PAQUETS TRANSFERT PAR, télécommunications

- DATAGRAMME, télécommunications

- CIRCUITS COMMUTATION DE

- CIRCUITS VIRTUELS COMMUTATION DE

- TRAMES COMMUTATION DE

- ATM (Asynchronous Transfer Mode)

- CELLULES COMMUTATION DE

- DÉBIT, télécommunications

- BUS RÉSEAU EN, télécommunications

- ANNEAU RÉSEAU EN, télécommunications

- ÉTOILE RÉSEAU EN, télécommunications

- INTERCONNEXION DE RÉSEAUX, télécommunications

- PASSERELLE, télécommunications

- PONT, télécommunications

- ROUTEUR, télécommunications

- TRANSFERT DE FICHIERS, télécommunications

- ANNUAIRE ÉLECTRONIQUE

- TRANSACTION, informatique

- TELNET

- HTML (HyperText Markup Language)

- TCP/IP (transport control protocol/Internet protocol)

- RÉSEAUX GRANDE DISTANCE, informatique

- ERREUR, télécommunications

- TÉLÉPORT

- MESSAGES COMMUTATION DE

- X 25, protocole informatique

- TÉLÉPHONE MOBILE