TÉLÉCOMMUNICATIONS Transfert d'information par paquets dans les réseaux

Article modifié le

Le mode de transfert paquet

Niveaux physique, liaison, réseau et transport

Afin d'assurer une continuité du mode de transfert paquet sur différents types de support, l'I.S.O. (International Standards Organization) a défini un modèle en sept couches indépendantes, chaque couche fournissant un service standard à la couche de niveau supérieur. Les entités échangées entre deux couches adjacentes sont appelées SDU (service data unit). Deux couches homologues (ou paires) dans des équipements différents échangent des PDU. (protocol data unit). Seules les quatre premières couches, relatives aux aspects du réseau, seront abordées ici.

La couche de niveau 1 (couche physique) est optimisée pour le support physique utilisé (cuivre, coaxial, radio, fibre optique, satellite...). Elle assure la transmission d'éléments binaires entre deux équipements en mode point à point (cas typique des liaisons sur des réseaux à grande distance) ou entre plusieurs équipements en mode point à multipoint et connectés sur un même lien physique ou médium (cas typique des réseaux locaux d'interconnexion d'ordinateurs).

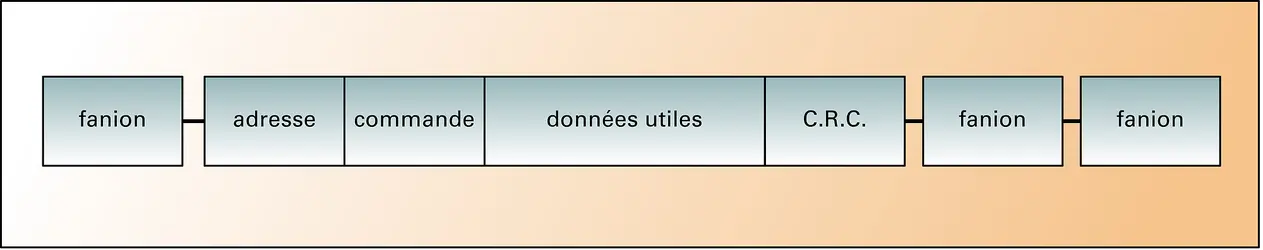

La couche de niveau 2 (couche liaison de données) réalise la connexion entre entités réseaux au-dessus d'une ou plusieurs connexions physiques. Traditionnellement, on découpe cette couche en deux sous-couches. La sous-couche 2.1 est dépendante du niveau physique. Dans le cas d'un raccordement point à point, elle est chargée d'effectuer la transmission bit à bit vers la couche physique et, dans l'autre sens, la délimitation des trames (reconnaissance des paquets) dans le flux de bits reçus de la couche physique, de détecter les erreurs et de multiplexer les différents liens virtuels (gestion de l'index) sur le lien physique. Dans le cas d'un raccordement point à multipoint (réseaux locaux de type Ethernet, Token Ring), le médium physique est fondé sur le principe de la diffusion, chaque terminal émettant vers l'ensemble des autres terminaux connectés. La sous-couche 2.1 (dénommée dans ce cas MAC, medium access control) doit donc, en plus des tâches décrites ci-dessus, contrôler équitablement l'accès des terminaux au médium partagé. Afin de gérer le multiplexage, chaque terminal émetteur indique l'adresse physique (adresse MAC) du terminal destinataire, qui pourra ainsi filtrer, dans l'ensemble des trames reçues, celles qui lui sont destinées. Le terminal émetteur joignant également son adresse MAC, l'ensemble adresse source-adresse destination permet, à l'instar de l'index, d'identifier un lien virtuel entre les deux terminaux. La sous-couche 2.2 (protocole LLC, logical link control) est en charge de l'établissement du lien virtuel (initialisation des paramètres du lien), de la correction d'erreurs et du contrôle de flux (contrôle par le récepteur de la vitesse d'émission). Ignorant des connexions qu'il transporte, le service de correction d'erreurs ne peut être considéré comme absolu, et des précautions devront être prises dans les couches supérieures.

La couche de niveau 3 (couche réseau ou couche paquet) est le dernier niveau traité par le réseau. Elle regroupe l'ensemble des fonctions nécessaires à l'acheminement et à l'établissement des connexions entre les terminaux (signalisation), au relayage dans les commutateurs (ou routeurs) ainsi que la fonction d'identification du chemin optimal entre deux interfaces d'un réseau (routage). Là encore, un multiplexage de plusieurs connexions dans une liaison virtuelle pourra être réalisé grâce à un numéro de circuit virtuel ou, comme pour la sous-couche MAC, par un couple d'adresses source-destination. Le service fourni par la couche 3 au niveau supérieur pourra être, selon le cas, de type « assuré » – la couche 3 effectuera alors des fonctions de correction d'erreurs par retransmission des paquets erronés et des fonctions de contrôle de flux – ou « non assuré », simplifiant d'autant le protocole mais impliquant un service à pertes, pertes qui devront être compensées au niveau supérieur.

La couche de niveau 4 (couche transport) n'est pas traitée par le réseau. Si elle est abordée ici c'est parce qu'elle complète le dispositif pour assurer la transparence des informations échangées entre les terminaux. Elle aura en charge la vérification du séquencement des données (ordre de réception conforme à l'ordre de soumission) mais aussi le contrôle d'erreurs (pertes, duplications, modifications d'informations) et le contrôle de flux lorsque le service fourni par le niveau 3 n'assure pas ces fonctions. Là encore, ces fonctions de correction pourront ou non être réalisées selon le service réel désiré et la qualité du réseau sous-jacent.

Dans la pratique, un certain nombre de libertés ont été prises avec ce modèle, que ce soit dans le cas de l'ATM, du relais de trame ou dans les multiples cas d'encapsulation qui consistent à simuler un niveau physique sur lequel on vient appuyer un niveau liaison.

Connecté ou non connecté ?

Cette question est née avec l'apparition du mode paquet. Deux modèles peuvent être en effet suivis :

– Le premier, dérivé du réseau téléphonique, implique qu'une connexion soit établie par une négociation tripartite entre les deux terminaux et le réseau, préalablement à tout échange d'information. C'est la signalisation qui permet au terminal demandeur d'indiquer l'adresse réseau du terminal demandé ainsi que les caractéristiques de la connexion souhaitée (débit, type de qualité), au terminal demandé de dire s'il accepte ou non la communication, au réseau d'informer les terminaux qu'il a effectivement pu établir la connexion et d'indiquer, pour chaque terminal, l'index du lien virtuel sur lequel le circuit est établi. Préalablement à cet accord, le réseau aura dû déterminer la route (ensemble de nœuds de commutation, de liens physiques et index de lien virtuel sur chaque lien physique) la plus appropriée pour acheminer le circuit virtuel en fonction des ressources disponibles, effectuer un marquage de la connexion (association des index de liens virtuels entrée/sortie) et définir les ressources allouées au lien virtuel correspondant dans chaque commutateur. On notera que, dans un certain nombre de cas, la connexion est réalisée de façon non automatique sans signalisation, en particulier pour l'établissement de liens permanents (liaisons louées).

– Le second modèle s'inspire de celui de la poste (exemple de la lettre postale). Chaque paquet contient dans son en-tête l'intégralité de l'adresse réseau à laquelle il doit être délivré. Chaque nœud de commutation (appelé routeur dans ce cas) analyse cette adresse et détermine la meilleure route pour atteindre l'interface désirée. C'est le modèle qui s'est imposé dans les réseaux locaux et sur lequel s'est développée la pile de protocole IP.

Chaque modèle possède ses avantages et ses inconvénients, et ne représente qu'une des deux faces d'une même caractéristique : le réseau a ou non connaissance de la connexion entre les terminaux.

Connaître la connexion (mode connecté) permet au réseau de gérer au mieux ses ressources et d'être à même de qualifier la qualité de service offerte pour chaque connexion. Cependant, la complexité des nœuds de commutation, qui augmente avec le nombre de connexions à gérer, rend la croissance du réseau souvent impossible. Par ailleurs, lorsque les connexions sont de courte durée, le temps de négociation lié à la signalisation peut devenir un facteur de réduction important du débit apparent qui peut être atteint.

À l'inverse, ignorer les connexions entre terminaux (mode non connecté) permet de s'affranchir plus facilement de la croissance des réseaux, Internet en étant une preuve évidente. Cependant, il est plus difficile de gérer les ressources réseaux et de définir une qualité de service offerte pour les échanges entre terminaux.

Aujourd'hui, le débat se porte plutôt sur la façon de mélanger ces deux modes dans un seul réseau : porter le protocole IP au-dessus de l'ATM est une solution, une autre étant d'insérer dans le protocole IP la capacité de gérer des pseudo-connexions.

Principes de base du routage

La route que doivent suivre les paquets pour aller d'un point à l'autre d'un réseau peut être prédéterminée statiquement. Cela se complique rapidement dès que l'on prend en compte les éventuelles ruptures de connexions physiques ou les pannes des nœuds de commutation, dès que le réseau est très maillé et dès que l'on veut pouvoir utiliser plusieurs routes pour atteindre un même point selon les conditions de congestion du réseau.

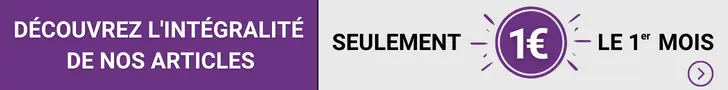

Pour automatiser cette fonction de routage, une première solution consiste à ce que chaque nœud émette vers l'ensemble des nœuds adjacents – pour chaque destination qu'il peut atteindre – la distance en nombre de nœuds traversés qui l'en sépare (table vecteur/distance), modifie ensuite sa propre table à chaque fois qu'il reçoit les tables équivalentes de ses adjacents et la renvoie une fois modifiée. À l'issue d'un certain nombre d'itérations, chaque nœud va ainsi disposer d'une table qui lui donnera le chemin le plus court pour atteindre une destination donnée. Cette solution présente des limites de temps de convergence et de taille de données à échanger lorsque la taille du réseau croît (RIP, routing information protocol, est un exemple de protocole de ce type). L'alternative, aujourd'hui au cœur des systèmes de routage (que ce soit pour les réseaux IP ou ATM), suppose que chaque nœud dispose d'une représentation du réseau mise à jour régulièrement avec une caractérisation de l'état et du coût associé à l'usage de chaque lien (link state). Pour cela, chaque nœud teste périodiquement l'accessibilité de ses voisins et diffuse, vers l'ensemble des nœuds du réseau, le coût d'accès vers ses adjacents (le coût est infini si le lien est coupé, positionné à une valeur prédéfinie sinon). Chaque nœud peut ainsi se donner une représentation sous forme graphique du réseau et dérouler un algorithme du plus court chemin (algorithme SPF, shortest path first) pour déterminer la route permettant d'atteindre une interface de sortie. Cette solution a été standardisée par l'I.E.T.F. (Internet Engineering Task Force) sous le nom d'OSPF (open shortest path first).

Si l'on veut aussi tenir compte de l'état d'occupation du réseau, chaque nœud devra également diffuser les ressources non utilisées sur chaque lien. Il disposera alors d'une représentation plus complète du réseau. Déterminer une route tenant compte des caractéristiques du circuit virtuel que l'on cherche à établir devient alors possible. Le mode connecté est par principe le mieux adapté à l'usage des paramètres de ressources dans la fonction de routage et permet de mieux répartir la charge dans le réseau. En effet, dans un tel type de connexion, le circuit virtuel ne changeant plus de route une fois qu'il a été établi, plusieurs circuits virtuels entre deux interfaces d'entrées/sorties du réseau peuvent alors suivre des routes différentes, ce qui optimise l'usage du réseau. En mode non connecté, il est difficile d'établir autre chose qu'une route par défaut. Dans ce cas, l'usage des paramètres de ressources peut amener à une instabilité du routage puisque les communications entre deux interfaces prennent souvent la même route. Cette constatation a permis d'introduire dans les réseaux IP, depuis 2000, un nouveau protocole, appelé MPLS (multi protocol label switching), qui fournit une forme de connexion autorisant une meilleure répartition du trafic.

L'ensemble des réseaux n'étant pas sous une seule responsabilité administrative, il est nécessaire de hiérarchiser le routage. Pour cela, des systèmes autonomes (AS) sont définis. Les nœuds internes à un AS n'ont pas connaissance de la topologie des autres AS. Seuls les nœuds périphériques échangent avec les autres AS, selon un protocole spécifique, des informations de routage. Les protocoles de routage inter-AS sont qualifiés d'EGP alors que les protocoles internes à un AS sont qualifiés d'IGP.

Principes de base de la commutation de paquets

En mode non connecté, l'utilisation des protocoles de routage permet d'établir des tables dites de forwarding qui identifient l'interface vers laquelle chaque paquet doit être émis. En mode connecté, sur réception d'une demande d'établissement de circuit vers une destination donnée (signalisation), le meilleur chemin sera déterminé. Une signalisation interne au réseau permettra alors à l'ensemble des nœuds concernés de définir, sur chaque lien physique, le circuit ou le lien virtuel qui sera utilisé. Au niveau de chaque nœud, une table dite « de marquage » sera constituée qui précisera l'association (interface-physique-circuit virtuel d'entrée)/(interface physique-circuit virtuel de sortie).

Un commutateur ou un routeur est donc constitué de trois fonctions principales : une fonction d'entrée/sortie, une fonction de commutation et une fonction intelligente.

La fonction intelligente est en charge du traitement des protocoles de routage, de la signalisation et du remplissage des tables de forwarding ou de marquage.

La fonction d'entrée/sortie a pour rôle de gérer une interface physique : en entrée, elle reconstitue les paquets reçus (couche 2.1), elle extrait l'en-tête du paquet afin de récupérer le numéro de circuit virtuel, dans le cas d'un mode connecté, ou l'adresse de destination, dans le cas du mode non connecté, et effectue la comparaison avec la table de marquage ou la table de forwarding.

La fonction de commutation aura alors en charge d'acheminer le paquet vers la fonction de sortie qui modifiera, si nécessaire, l'en-tête du paquet en fonction de l'index du circuit virtuel choisi et placera le paquet dans une file d'attente qui sera vidée au débit de l'interface physique (couche 2.1).

Les modes de réalisation de la fonction de commutation (dite matrice de commutation) sont multiples : mémoire électronique commune à l'ensemble des fonctions d'entrées/sorties, bus à gestion de contention, matrice de connexions spatiales...

La puissance d'un nœud de commutation dépendra donc de la bande passante de la matrice de commutation, du débit des interfaces d'entrées/sorties ainsi que de la vitesse d'analyse des paquets. Pour l'améliorer, les architectures utilisées aujourd'hui tendent à séparer ces fonctions, à maximiser les traitements parallèles, à traiter les fonctions d'analyse d'en-têtes de paquets et de déplacement de paquets par des circuits intégrés spécifiques plutôt que par des logiciels comme dans les années 1980. Ainsi, la capacité de transmission est passée d'une centaine de mégabits par seconde en 1990 à un térabit par seconde dix ans plus tard.

Contrôle de congestion

Le multiplexage statistique étant indissociable des phénomènes de congestion, il convient donc de rechercher des parades. Celles-ci sont de trois ordres :

– Un protocole de contrôle de flux permet au réseau de forcer le rythme d'émission du terminal émetteur et de l'adapter aux ressources dont il dispose instantanément, facilitant ainsi le multiplexage statistique. Cette solution n'est applicable qu'en mode connecté et est peu efficace à haut débit.

– Ne rien faire et détruire le surplus. Le service fourni est alors qualifié de best effort. C'est le mode retenu jusqu'ici dans Internet. L'opérateur « fait de son mieux » en dimensionnant ses artères de transmission, mais il est incapable d'assurer l'équité entre les utilisateurs. Ce mode peut être complété par la mise en œuvre d'une détection de la situation de congestion par les terminaux qui doivent alors réduire leur rythme d'émission. C'est ce que réalise, par exemple, le protocole de transport TCP. En plus d'une efficacité faible à haut débit, cette solution suppose la coopération de l'utilisateur, ce qui n'est pas forcément dans son intérêt.

– Établir un contrat de trafic (sous forme d'un algorithme et d'un ensemble de paramètres) entre le réseau et le terminal. Une fonction de police à l'accès réseau vérifie que le trafic envoyé par le terminal est conforme au contrat. Le trafic excédentaire est détruit ou marqué de priorité moindre par cette police. Il est ainsi possible d'offrir une équité et un contrôle acceptable de la qualité de service. La définition du contrat de trafic, avec vérification à l'entrée du réseau, impose de prendre des précautions de mise en forme dans les terminaux (fonction de shaping).

Mode de transfert par paquets et transparence temporelle

Supposons qu'un terminal émette sur un circuit virtuel i des paquets de façon périodique. À chaque nœud de multiplexage traversé par le circuit, il est possible qu'un paquet du circuit i soit émis sur l'interface de sortie au même instant qu'un paquet d'un autre circuit virtuel j. Un seul paquet pouvant être émis à la fois sur l'interface de sortie, le paquet du circuit i sera retardé du temps de transmission du paquet du circuit j (temps égal à la longueur du paquet divisé par le débit de l'interface). Selon le nombre de nœuds traversés, l'occurrence des conflits de paquets à transmettre, les paquets du circuit virtuel i subiront un retard variable (gigue de multiplexage). Ce délai augmente encore en phase de congestion, la file d'attente d'émission sur l'interface se remplissant plus rapidement qu'elle ne se vide. Un effet naturel d'agrégation amplifie encore le phénomène lorsque les paquets sont transmis en rafales au débit crête et non espacés dans le temps.

Afin de réduire ces effets, plusieurs mesures peuvent être envisagées :

– Réduire la longueur maximale des paquets et/ou augmenter le débit des interfaces. On peut ainsi noter que le temps de transfert d'un paquet IP de 1 500 octets sur une interface à 2,5 Gbit/s est du même ordre que le transfert d'une cellule ATM sur une interface 34 Mbit/s. Un réseau cœur de type IP des années 2000, faisant usage de transmissions optiques à 2,5 et 10 Gbit/s, sera donc en général aussi transparent temporellement qu'un réseau ATM du début des années 1990. En revanche, à l'accès, où les débits restent plus faibles, l'usage de l'ATM reste très indiqué.

– Mettre en place plusieurs files d'attente et utiliser, pour les circuits virtuels ayant des contraintes temporelles, des files d'attentes servies en priorité. Pour résoudre ce problème, des solutions sophistiquées pour servir les files d'attentes sont mises en œuvre dans les interfaces de sortie (WFQ, weighted fair queuing). En mode connecté, on cherchera plutôt à mettre en œuvre une file d'attente par connexion afin de maximiser l'équité et le respect de la qualité de service. En mode non connecté, la solution consiste plutôt à agréger les trafics en fonction de leurs contraintes (contrainte temporelle ou non) et à utiliser une file par type de trafic. Cette deuxième solution est néanmoins applicable, et appliquée, en mode connecté.

– Mettre en forme le trafic en entrée dans le réseau en espaçant les paquets au débit strictement nécessaire au bon fonctionnement des applications (généralement le débit moyen et non le débit crête).

Accédez à l'intégralité de nos articles

- Des contenus variés, complets et fiables

- Accessible sur tous les écrans

- Pas de publicité

Déjà abonné ? Se connecter

Écrit par

- Dominique DELISLE : ingénieur de l'École nationale supérieure de télécommunications de Bretagne, directeur du programme services et réseaux haut débit et I.P., France Télécom R & D

Classification

Médias

Autres références

-

4G, télécommunications

- Écrit par René WALLSTEIN

- 1 573 mots

Le déploiement en France du réseau de communications sans fil de quatrième génération pour les terminaux mobiles, la 4G, engagé en 2012 en direction des entreprises, s’est poursuivi et amplifié en 2013 vers le grand public. La France, comme ses voisins européens, suit ainsi le mouvement initié à...

-

ANTENNES, technologie

- Écrit par Jean-Charles BOLOMEY

- 5 198 mots

- 7 médias

Les possibilités offertes par la propagation des ondes électromagnétiques dans les milieux naturels sont exploitées à des fins multiples : radiodiffusion, télévision, radar, télécommunications, radionavigation...

Dans toutes ces applications, l'antenne désigne ce composant indispensable au...

-

ATMOSPHÈRE - La couche atmosphérique terrestre

- Écrit par Jean-Pierre CHALON

- 7 817 mots

- 7 médias

...La présence de couches ionisées (particules chargées électriquement) est une autre caractéristique de l’atmosphère qui a retenu depuis longtemps l’attention des spécialistes en télécommunications, en raison de leur aptitude à propager certaines ondes électromagnétiques sur de longues distances. -

BARAN PAUL (1926-2011)

- Écrit par Encyclopædia Universalis

- 368 mots

Ingénieur électricien américain, Paul Baran a inventé le concept de réseau distribué et, parallèlement aux travaux de l'informaticien britannique Donald Davies, la transmission de données par paquets. Ces inventions ont fourni les bases d'Internet.

Paul Baran naît le 29 avril 1926...

- Afficher les 47 références

Voir aussi

- TRANSMISSION, télécommunications

- ADRESSE, informatique

- RÉSEAU TÉLÉPHONIQUE

- INFORMATION, informatique et télécommunications

- IP (Internet protocol)

- ADRESSE IP (Internet Protocol)

- MPLS (multi protocol label switching)

- MULTIPLEXAGE

- SOUS-RÉSEAU, informatique

- TRAME, télécommunications

- ASYNCHRONE TRANSMISSION

- TÉLÉPHONE

- TÉLÉINFORMATIQUE

- SYNCHRONE TRANSMISSION

- COMMUTATION, télécommunications

- NUMÉRIQUE TRANSMISSION

- TRANSPAC, télécommunications

- TERMINAL, informatique et télécommunications

- RÉSEAU, télécommunications

- PROTOCOLE, informatique

- ROUTAGE, télécommunications

- PAQUETS TRANSFERT PAR, télécommunications

- TRAMES COMMUTATION DE

- ATM (Asynchronous Transfer Mode)

- DÉBIT, télécommunications

- ROUTEUR, télécommunications

- ERREUR, télécommunications

- X 25, protocole informatique